Como a internet funciona e como ela pode ser censurada

Índice

Como a internet funciona e como alguns países ou outras entidades bloqueiam ou censuram websites e serviços online

A internet é uma ferramenta pública internacional, formada por computadores, telefones, servidores, roteadores e outros dispositivos interconectados. Ela foi desenhada para que possa continuar funcionando mesmo se alguma parte de sua conexão for destruída.

Nenhuma pessoa, empresa, organização ou governo manda na internet.

No entanto, atores nacionais e internacionais detêm certo controle sobre a infraestrutura da internet em sua jurisdição. Muitos países fazem com que pessoas usuárias de dentro de suas fronteiras sejam impedidas de acessar determinados websites ou serviços online. Negócios, escolas, livrarias e outras instituições também podem instituir filtros para "proteger" colaboradores, estudantes e clientes de materiais considerados ameaçadores ou distrações.

A filtragem da internet pode acontecer baseada em diferentes

tecnologias. Alguns filtros bloqueiam sites de acordo com seus endereços de

IP (números identificadores do tipo 172.105.249.143 ou

2a01:7e01::f03c:92ff:fecd:7e45 e que são inscritos em todo telefone,

computador, roteador e website para entregar o conteúdo da internet para

quem tenha solicitado). Outra tecnologia pode bloquear nomes de domínio

específicos (os endereços web que você já tem mais familiaridade como

google.com ou esse website, securityinabox.org). Alguns filtros

bloqueiam todos os endereços exceto àqueles de uma lista oficial de sites

permitidos, definida pela autoridade que criou o filtro. Outros filtros se

apropriam dos tráfegos não criptografados de internet e fazem com que a

infraestrutura de internet ignore palavras-chave específicas (por exemplo,

procuras que incluem "violações de direitos humanos" ou nomes de líderes

opositores).

Normalmente, você pode contornar esses filtros instalando softwares que utilizam servidores intermediários para sua conexão, localizados em outros países, para fazer passar até o seu dispositivo o conteúdo bloqueado ou o serviço que você está tentando acessar. Saiba mais sobre essas ferramentas no guia para contornar bloqueios de internet e monitoramento.

Entendendo como websites e serviços online podem ser bloqueados

Pesquisa conduzida por organizações como a Open Observatory of Network Interference (OONI) e Reporters Without Borders (RSF) indicam que muitos países filtram uma grande variedade de conteúdo social, político e de "segurança nacional", mas raramente publicam listas do que foi bloqueado. Governos que desejam controlar o acesso de cidadãos à internet também bloqueiam VPNs e proxies populares, assim como websites que oferecem ferramentas e instruções para quem deseja contornar os filtros.

Artigo 19 da Declaração Universal dos Direitos Humanos garante livre acesso à informação. Apesar disso, o número de países censurando a internet continua crescendo. Mesmo que essa prática esteja se alastrando pelo mundo, o acesso à ferramentas de antibloqueio também vêm sendo criadas e lançadas por pessoas ativistas, programadoras e voluntárias, com financiamento dos Estados, Canadá, União Europeia, ONGs e atores preocupados com a liberdade de expressão.

Sua conexão de internet

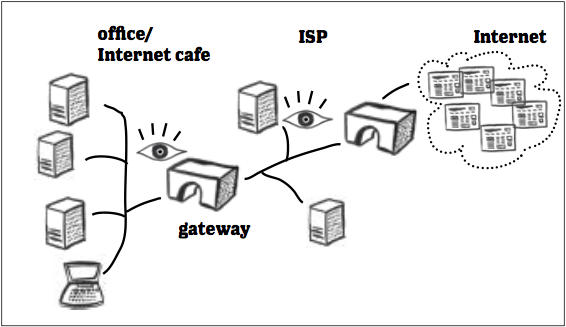

Quando você solicita que seu computador acesse um website, ou seu telefone acesse um app, tanto sua solicitação quanto o conteúdo que você acessa em seguida percorrem inúmeros dispositivos de rede. Seu telefone ou computador primeiro utilizam sua conexão com ou sem fio ou dados móveis para acessar seu provedor de internet (ISP). Se você está em casa, utilizando seu próprio wifi, essa ISP pode ser a empresa pela qual você contrata o serviço de internet. Se você está usando dados móveis, a ISP que você está conectando é provavelmente a empresa de telefonia móvel. Se você está trabalhando de um escritório, escola, café ou outro espaço público, pode ser difícil determinar à qual ISP você está se conectando.

Seu ISP depende da infraestrutura de conexão do seu país para conectar usuários ao restante do mundo. O ISP inscreve um endereço de IP à rede local ou dispositivo que você está utilizando para se conectar, independente se você estiver usando wifi de casa, seu telefone móvel ou a rede de um café, escola ou ponto de acesso qualquer. Seu ISP irá utiliza esse endereço para enviar conteúdo para seu dispositivo. Na outra ponta da conexão, o website o serviço de internet que você está acessando vai ter recebido seu próprio endereço de IP através de um ISP de seu próprio país.

Serviços online podem utilizar esse endereço para te entregar as páginas web que está tentando acessar e outros dados que você estiver solicitando. (Seu dispositivo possui seu próprio endereço IP, que é como seu roteador envia para todos em sua rede conexão para esse tráfego. É usado apenas em sua própria rede conexão.)

Quem quer que saiba seu endereço IP pode descobrir em qual cidade ou região você está. Certas entidades podem determinar sua locação precisa, ainda por cima:

- Seu provedor de conexão móvel sabe precisamente a localização física de seu telefone enquanto ele estiver ligado, triangulando sua localização através das antenas de sinal.

- Seu ISP pode muito bem saber em qual prédio você está.

- Um café, biblioteca ou estabelecimento através de onde você estiver acessando a internet vai saber em todo momento qual de seus computadores você está utilizando. E se você estiver utilizando seu próprio dispositivo, vão saber qual endereço IP local foi inscrito para seu aparelho em sua rede, associando qualquer atividade ao seu dispositivo.

- Agências de Governo podem também saber tudo isso. E mesmo se não souberem, podem sempre utilizar sua influência para descobrir.

Comunicação via internet é de certa forma mais complexo do que o que foi descrito, mas esse modelo simplificado pode te ajudar a entender sob quais riscos você se expõe ao conectar à internet e quais instituições ou entidades podem estar bloqueando websites que você está tentando conectar.

Como websites são bloqueados

Quando você vê uma página web, seu dispositivo conecta a um nome de domínio

(DNS) para checar o endereço IP associado ao domínio do website - por

exemplo, pode solicitar o endereço IP do securityinabox.org e receber a

resposta 172.105.249.143. Em seguida, pede ao ISP para solicitar ao ISP

responsável pelo endereço IP 172.105.249.143 para pedir ao servidor web do

172.105.249.143 o conteúdo do securityinabox.org.

Se você estiver em um país que censura o securityinabox.org, seu pedido será negado em algum momento dessa cadeia: quando seu dispositivo tenta checar o endereço IP, quando ele solicita o conteúdo ou enquanto o conteúdo está sendo enviado para seu dispositivo, Em alguns países, é necessário que os ISPs consultem uma lista de sites bloqueados, para que não te entreguem o acesso. Essas listas de sites bloqueados podem contem nomes de domínio, endereços de IP, palavras-chave e um mix de tudo isso. Filtros de palavras-chave escaneiam tanto solicitações não criptografadas quanto resultados que um website ou serviço está tentando te entregar.

Nem sempre você vai saber quando uma página, conteúdo ou serviço foi bloqueado. Algumas vezes você poderá receber uma resposta que explique por que determinado conteúdo foi censurado, mas na maioria das vezes você verá uma mensagem de erro, dizendo, por exemplo, que a página ou serviço não pôde ser encontrado ou que o endereço pode estar errado.

Cada técnica de bloqueio tem pontos fortes e fracos. Ao tentar contornar os bloqueios da internet, é mais fácil assumir o pior do que descobrir que técnicas estão sendo utilizadas no seu país. O melhor é partir do princípio:

- o bloqueio é implementado em esfera nacional, em nível de ISP e na sua rede de conexão local,

- que a pesquisa de DNS e o conteúdo solicitado estão bloqueados,

- que listas de bloqueio estão sendo mantidas tanto para os nomes de domínio quanto para endereços de IP,

- que seu tráfego não criptografado de internet está sendo monitorado através de palavras-chave, e

- that no indication or reason will be given for the blocking.

As ferramentas anti-bloqueio mais seguras e eficazes devem funcionar independentemente do tipo de bloqueio com que você se depare.

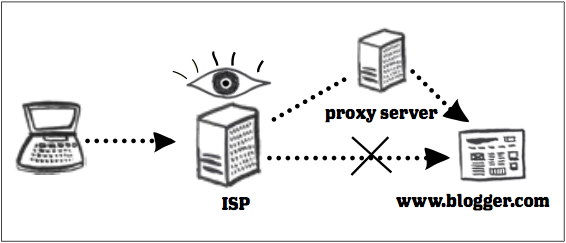

Como as ferramentas contornam os bloqueios

Ferramentas como Tor e VPNs agregam criptografia a seu tráfego, protegendo a confidencialidade dos dados solicitados, incluindo o endereço IP do serviço solicitado. Elas escondem o endereço até que sua solicitação chegue até um servidor proxy em outro país. Em seguida, o proxy remove a criptografia, manda sua solicitação para visualizar o conteúdo, aceita a resposta dada pela página ou serviço, criptografa de novo e manda de volta para seu dispositivo. Muitas vezes usamos "túneis" como uma metáfora para isso: seu tráfego continua passando pela infraestrutura controlada pela ISP, pelo governo ou outras instituições que desejam bloquear seu acesso, mas seus filtros não conseguem ler o conteúdo que você solicitou ou determinar exatamente o que você está tentando acessar quando deixa o túnel. Tudo que sabem é que você está interagindo com um proxy e que uma criptografia está sendo utilizada para prevenir que vejam a informação.

Resistência ao bloqueio

Claro, a agência do governo responsável pelos filtros de internet - ou a empresa que fornece para o governo o software de bloqueio - podem em algum momento identificar aquele computador desconhecido como um proxy e adicioná-lo à lista de bloqueio. É por isso que VPNs e outras ferramentas podem parar de funcionar.

No entanto, geralmente demora algum tempo para que aqueles que estão bloqueando a internet descubram proxies. Ferramentas para visitar sites bloqueados usam uma ou mais das seguintes técnicas:

- Os proxies ocultos podem ser distribuídos pelos utilizadores de forma para impedir que os censores os encontrem todos de uma só vez.

- Proxies privados limitam o número de pessoas que os conhecem e que podem acessá-los, fazendo com que seja mais difícil que as autoridades os descubram e os bloqueiem. Você podem criar um proxy privado utilizando, por exemplo, Outline or Algo.

- Os proxies descartáveis podem ser substituídos mais rapidamente do que podem ser bloqueados.

- A Ofuscação disfarça um tráfego via proxy como um tráfego comum de internet, evitando que sejam descobertos.

- Um Domínio de fachada torna mais difícil que um endereço web seja bloqueado, já que esse bloqueio também prejudicaria outros serviços populares e úteis (como o Google, por exemplo).

Ler mais

- Autocuidado contra vigilância, como: entender e contornar censura de conexão

- Guia do Security in a box sobre como acessar websites bloqueados.