حفاظت در برابر بدافزارها

جدول محتوا

- به روز رسانی همهی نرمافزارها

- توجه داشته باشید که افرادی با سوءنیت ممکن است سعی کنند شما را تحت فشار قرار دهند تا سریع عمل کنید یا احساسات شما را جلب کنند

- پیش از کلیک کردن دست نگه دارید و حواستان را جمع کنید وقتی لینکی را دریافت میکنید

- هنگام بازکردن پیوستها احتیاط کنید

- برای جلوگیری از حقهی بدافزارها، پسوندهای فایلها را برای روی کامپیوتر خود، قابل مشاهده قرار دهید

- از پنجرههای بالاپرِ (پاپآپ) مشکوک، دوری کنید

- استفاده از آنتیویروس یا ضدبدافزار

- با کابلهای یواسبی و دستگاهها از بهداشت مناسب استفاده کنید

- از بهداشت مناسب برای اطلاعات حساس استفاده کنید

- دیگر «دستگاههای هوشمند» را ایمن کنید

- دستگاه خود را گاه به گاه ریبوت کنید و در طول شب آن را خاموش نگه دارید

- اگر مشکوک هستید که دستگاهتان آلوده شده است...

- استراتژیهای پیشرفته

- از نرمافزارهای بدون مجوز خودداری کنید و جایگزینهای آزاد و متنباز را در نظر بگیرید

حفظ سلامت دستگاه شما یک گام بسیار حیاتی به سمت امنیت بهتر است. قبل از اینکه بیش از حد دربارهی رمزگذاری دادهها، ارتباطات خصوصی یا مرور ناشناس نگران باشید، باید از دستگاه خود در برابر نرمافزارهای مخرب (معمولاً با نام بدافزار شناخته میشوند) محافظت کنید. بدافزار کاراییِ تمام اقدامات دیگری را که برای حفاظت از امنیتِ خود انجام میدهید، کاهش میدهد.

تمام دستگاهها هدف بدافزار هستند: این دیگر صادق نیست که تنها دستگاههای ویندوز در معرض خطر قرار دارند. اگر دستگاه شما سیستمعاملِ مک، لینوکس، اندروید یا آیاواس را اجرا میکند نیز باید اقدامات زیر را انجام دهید.

به روز رسانی همهی نرمافزارها

- از دستورعملهای استفاده از آخرین نسخهی سیستم عامل خود پیروی کنید تا بهترین حفاظت را برای دستگاه خود داشته باشید:

- از دستورعملها در لیست زیر برای به روز رسانی دستی و خودکارِ اپلیکیشنهایی

که در دستگاهتان نصب شدهاند، پیروی کنید:

- اندروید - از این دستورعملها برای چگونگی بهروزرسانی پلیاستور و اپلیکیشنهای اندروید پیروی کنید.

- آیاواس - اپلیکیشنهایی که از اپاستور دانلود میکنید به صورت پیشفرض خودکار بهروزرسانی میشوند اما شما میتوانید به صورت دستی نیز آنها را بهروزرسانی کنید. چگونگی بهروزرسانی اپلیکیشنها بر روی دستگاههای اپل را ببینید.

- ویندوز - به روز رسانی خودکار اپلیکیشنها را روشن کنید.

- آیاواس

- لینوکس - اگر شما نسخهی کامل دسکتاپ اوبونتو را نصب کردهاید،

نرمافزارها به صورت پیشفرض روزانه بهروزرسانی میشوند. شما میتوانید

این تنظیمات را با پیروی از دستورعملهای صفحهی «ویکی جامعهی اوبونتو»

دربارهی چگونگی بهروزرسانی خودکار

نرمافزار

تغییر دهید.

- بسته به نوعِ محصول لینوکسی که در کامپیوتر شما اجرا می شود، روش فعال کردن بهروزرسانی خودکار نرم افزار ممکن است تغییر کند: برای یادگیری نحوهی انجام این کار به متنِ رسمی منتشر شده برای محصول خود مراجعه کنید.

بیاموزید چرا این را پیشنهاد میدهیم

روزانه نقاط آسیبپذیر جدیدی در کدهای دستگاهها و اپلیکیشنها یافت میشوند. توسعهدهندگانی که این کدها را مینویسند نمیتوانند پیشبینی کنند که این آسیبپذیریها کجا پیدا خواهند شد، زیرا کدها دارای پیچیدگی بسیاری هستند. حملهکنندگان تخریبگر ممکن است از این نقاط آسیبپذیر استفاده کنند تا به دستگاههای شما نفوذ کنند.

اما توسعهدهندگان نرمافزار به طور مداوم بهروزرسانیهایی را منتشر میکنند که این آسیبپذیریها را حل میکند. به همین دلیل، بسیار مهم است که از آخرین نسخهی سیستمعامل برای هر دستگاهی که استفاده میکنید و همچنین نرمافزارهایی که بر روی آنها نصب کردهاید، استفاده کنید. ما پیشنهاد میدهیم که دستگاهتان را تنظیم کنید تا به صورت خودکار بهروزرسانی شود که شما یک کار کمتر برای انجام دادن نیاز داشته باشید به خاطر بسپارید.

توجه داشته باشید که افرادی با سوءنیت ممکن است سعی کنند شما را تحت فشار قرار دهند تا سریع عمل کنید یا احساسات شما را جلب کنند

- خود را عادت بدهید متوجه مواقعی شوید که یک ایمیل، پیام یا هشدار-- سعی میکند شما را عصبانی، نگران، مضطرب، هیجانزده یا کنجکاو کند. به هر چیزی که حاکی از خطر قریبالوقوع یا احتمال از دست دادن فرصتی باشد، باید با شک و تردید نگاه کرد. وقتی متوجه این احساسات شدید، به آنچه از شما خواسته میشود با دقت بیشتری نگاه کنید.

- اگر پیامی حاوی لحنی است که به نظر عجیب میآید یا بیربط است، منطقی است که آن را مشکوک بدانیم.

- دست نگه دارید وقتی که یک پیام یا هشدار میخواهد شما فوراً عکسالعمل نشان دهید.

- در مورد هرگونه تلاش برای دریافت اطلاعات خصوصی یا ارزشمند (رمزهای عبور، شماره حسابها، نامها، شماره شناسه و غیره)، چه از طریق ایمیل یا از طریق چت، تماس صوتی یا بازدید فیزیکی، مراقب باشید.

- به هیچ تماسی که از شما می خواهد یک برنامه، اپلیکیشن یا افزونهی مرورگر را نصب کنید (مانند TeamViewer یا AnyDesk) اعتماد نکنید.

- آگاه باشید که بسیاری از پیامها با عباراتی مثل «رایگان برنده شوید» یا تبلیغاتی که با آنها برخورد میکنید، به هدف گول زدن مردم برای نصب یک نرمافزار مخرب استفاده میشوند.

- برای ادامه کلیک نکنید مگر اینکه مطمئن شده باشید درخواستی که دریافت کردهاید معتبر است. برای تأیید این موضوع با فرستنده از طریق یک کانال ارتباطی دیگر تماس بگیرید. برای مثال، حساب کاربری خود را در پلتفرمی که پیام به آن اشاره دارد بررسی کنید، یا اگر ایمیلی از طرف فرستنده دریافت کردید، با او تماس تلفنی بگیرید.

- به دستورعملها در بخشهای زیر دربارهی لینکها، ضمیمهها، فایلهای افزونه و پنجرههای پاپآپ مراجعه کنید.

بیاموزید چرا این را پیشنهاد میدهیم

کارشناسانِ امنیت عادات و احساسات افراد را بخشی از آسیبپذیرترین جنبههای امنیت دیجیتال میدانند. وقتی از ما خواسته میشود که اقدامات سریعی انجام دهیم، وقتی کنجکاو هستیم یا وقتی احساس تهدید میکنیم، معمولاً از دستورعملهایی که دریافت کردهایم پیروی میکنیم.

استرس فعالیت حقوق بشری می تواند ما را به ویژه در برابر این نوع حملات آسیبپذیر کند. بسیاری از ما متقاعد شدهایم که هرگز نمیتوانیم فریب بخوریم، اما دقت بیشتر میتواند از تلاشها برای نصب بدافزار در دستگاههایمان و جاسوسی از ما بدون اینکه متوجه شویم چه اتفاقی دارد میافتد، جلوگیری کند.

پیش از کلیک کردن دست نگه دارید و حواستان را جمع کنید وقتی لینکی را دریافت میکنید

قبل از بازدید از یک لینک، با دقت به آدرس آن نگاه کنید. این اهمیت ویژهای دارد اگر کسی لینک را از طریق ایمیل یا پیامک یا چت ارسال کرده باشد.

- بر روی کامپیوتر، موس خود را بر روی لینکی که در یک ایمیل یا در یک صفحهی وب قرار دارد ببرید تا آدرس کامل وبسایت را ببینید.

- در تلفن همراه، دیدن لینکها سختتر است، بنابراین بهتر است به هیچ وجه

روی آنها کلیک نکنید و منتظر بمانید تا بتوانید آنها را در کامپیوتر

بررسی کنید. اگر همچنان میخواهید لینکی را در دستگاه همراه خود بررسی

کنید، میتوانید یکی از روشهای زیر را امتحان کنید:

- بر روی اندروید، میتوانید URLCheck را نصب کنید: اپلیکیشنی که یوآرالها را پیش از بازکردن آنها بررسی میکند. آن را در فروشگاه گوگلپلی یا F-Droid بیابید.

- هم در اندروید و هم در آیاواس، اکثر اپلیکیشنها به شما اجازه میدهند لینکهای تعبیهشده در یک رشته متن را با فشار دادن و نگهداشتن متن تا زمانی که یک درخواست ظاهر شود، مشاهده کنید. این درخواست شامل لینک تعبیه شده همراه با گزینههای مختلف در مورد نحوهی برخورد با آن میشود.

این چگونگیِ خواندنِ آدرسِ یک وب است:

پس از «https://»، اولین «/» را در نشانی وبسایت پیدا کنید.

سپس به سمت چپ به «.» (نقطه) قبلی بروید و کلمهی قبل آن را بیابید. به عنوان مثال، در این صفحهی وب (

https://securityinabox.org/en/phones-and-computers/malware/) کلمهی مورد نظر شما "securityinabox" است.آیا شبیه سایتی است که انتظار داشتید به آن بروید؟ اگر اینطور نیست، ممکن است کسی سعی کند شما را فریب دهد.

برای مشاهدهی مراحل بررسی یک آدرس وب، به این گیف نگاه کنید:

اگر پیوند عجیبی می بینید و می خواهید بدانید که چیست، بهتر است هرگز روی آن کلیک نکنید. برای بررسی ایمن بودن آن، میتوانید آدرس وب را کپی کرده و در یکی از اسکنرهای زیر آن را قرار دهید:

اگر لینک به نظر عجیب میآید اما قبلاً روی آن کلیک کردهاید:

- از مراحل قید شده در عیبیابِ «کمکهای اولیهی دیجیتال» تحت عنوان «من یک پیام مشکوک دریافت کردم» پیروی کنید.

- یک اسکرینشات بگیرید و آن را برای شخصی ارسال کنید که بتواند به شما در ایمنسازی دستگاهتان کمک کند.

- حتما یک نرمافزار ضدِ بدافزار را روی دستگاهی اجرا کنید که با آن روی آن لینک کلیک کردهاید.

بیاموزید چرا این را پیشنهاد میدهیم

اکثر موارد آلوده به بدافزار و جاسوسافزار از طریق بازدید از یک صفحهی وب مخرب رخ میدهد.

هنگام بازکردن پیوستها احتیاط کنید

- در مواجهه با فایلهای غیرمنتظرهای که به ایمیل، چت، صدا یا پیامهای دیگر پیوست شدهاند، هوشیار باشید.

- اطمینان حاصل کنید که فرستنده واقعاً کسی است که شما فکر میکنید. تلاش کنید از کانال دیگری (مثلاً با دیدن آنها یا تماس تلفنی در صورتی که به شما ایمیل فرستاده باشند) با آنها تماس بگیرید تا مشخص شود که واقعاً آنها فایلهای پیوست را فرستادهاند.

- اگر حتماً باید یک فایلِ مشکوکِ پیدیاف، عکس یا متن را باز کنید، از اپلیکیشنِ Dangerzone استفاده کنید تا نشانههای خطرناک را برملا کند. شما میتوانید لیستی از فرمتهای معتبر را در «Dangerzone About page» پیدا کنید.

بیاموزید چرا این را پیشنهاد میدهیم

بسیاری از موارد آلودگی به بدافزار و جاسوسافزار با دانلود ناخواستهی فایلی که کدهای نامطلوب و مخرب را اجرا می کند، اتفاق میافتد.

برای جلوگیری از حقهی بدافزارها، پسوندهای فایلها را برای روی کامپیوتر خود، قابل مشاهده قرار دهید

برای ایمن ماندن، پسوندهای فایلهای خود را در مدیریت فایل (File Manager) خود قابل مشاهده قرار دهید.

- لینوکس - «اوبونتو» به صورت پیشفرض پسوندهای فایل را نشان میدهد.

- مکاواس - نمایش یا پنهان کردنِ نامِ پسوندهای فایل در مک.

- ویندوز - برای دستورعملها دربارهی چگونگی نمایان کردن پسوندها، متن رسمی مایکروسافت را مشاهده کنید.

قبل از باز کردن یک فایل، به پسوندش در انتها نگاه کنید - حروفی که بعد از آخرین نقطه آمدهاند. ممکن است دو پسوند یا بیشتر داشته باشند. برخی از آنها عادی هستند - مانند «.tar.gz» اما دیگران مانند «.jpg.exe»، مشکوک هستند.

بپرسید: آیا این همان نوع فایلی است که فکر میکردم باشد؟ آیا نامتعارف به نظر میرسد؟ با فهرست قالبهای پرونده و نام پسوندهای فایل در ویکیپدیا بررسی کنید تا ببینید یک فایل چه کاری ممکن است انجام دهد وقتی آن را باز میکنید.

بیاموزید چرا این را پیشنهاد میدهیم

کسانی که میخواهند کدهای مخرب بر روی دستگاه شما نصب کنند، بعضاً کاری انجام میدهند که به نظر برسد یک اپلیکیشن در واقع یک فایلِ بیآزار از نوعِ داکیومنت است. یک راه برای این کار تغییر پسوند اپلیکیشن است: اطلاعاتی که بعد از نقطهای نمایان میشود که در پایانِ نامِ فایل قرار دارد و معمولاً ۲ تا ۴ حرف است و به شما میگوید با چه نوع فایلی سر و کار دارید. آنها ممکن است پسوندِ یک کد را که میخواهند اجرا کنند («کد اجراپذیر» را) به پسوندی تبدیل کنند که شما به آن عادت دارید (مانندِ doc، txt یا pdf برای فایلهای داکیومنت) تا شما را گول بزنند. آنها اغلب این فایلها را به عنوان پیوست به ایمیل یا از طریق یک اپلیکیشن پیامرسان ارسال خواهند کرد.

از پنجرههای بالاپرِ (پاپآپ) مشکوک، دوری کنید

اکثر مرورگرهای مدرن پنجرههای بالاپر (پاپآپ) را به صورت پیشفرض مسدود میکنند. شما میتوانید با پیروی از دستور عملها در لینکهای زیر بررسی کنید که آیا این قابلیت در مرورگر شما فعال است:

- کروم/کرومیموم - مسدودسازی یا اجازه دادن به پاپآپها در کروم.

- فایرفاکس - دستورعملها دربارهی تنظیمات مسدودکنندهی پاپآپ را بخوانید.

- مایکروسافت اج - مسدودسازی پاپآپها در مایکروسافت اج.

- سافاری - سافاری به صورت پیشفرض پاپآپها را مسدود نمیکند اما شما میتوانید با پیروی از دستورعملهای اجازه دادن یا مسدود کردن پاپآپها در همهی وبسایتها، آن را تنظیم کنید تا پاپآپها را مسدود کند.

توجه داشته باشید که مسدود کردن پنجرههای پاپآپ در مرورگرها ممکن است باعث اختلال در استفاده از برخی وبسایتهایی شود که برای ویژگیهای مهم خود از پاپآپها استفاده میکنند. برای اینکه فقط وبسایت های خاصی بتوانند از پنجرههای پاپآپ استفاده کنند، میتوانید آنها را به لیست سایتهای مجاز اضافه کنید.

مسدود کردن پاپآپها همیشه کار نمیکند. برای اطمینان از ظاهر نشدن پنجرههای پاپآپ و دیگر تبلیغات بر روی مرورگرتان، ما نصب uBlock Origin را در فایرفاکس یا کروم/کرومیوم برای اضافه شدن لایهی دوم حفاظت، پیشنهاد میکنیم.

اگر یک پنجرهی پاپآپ همچنان به صورت غیر منتظره نمایان میشود، چه هنگام استفاده از مرورگر چه در زمانهای دیگر، با پیروی از این مراحل با یک رویداد مخرب احتمالی مقابله کنید:

- دست نگه دارید. به چیزی دست نزنید.

- پنجره را با دقت بخوانید. از شما میخواهد چه کار کنید؟

- اگر این چیزی نیست که از دستگاه خود خواستید انجام دهد، این پنجره را ببندید ( با استفاده از دکمهای که بالای پنجره است) به جای آن که بر روی «بله» یا «اوکی» کلیک کنید.

- نام اپلیکیشنهایی را که نصب کردهاید، بدانید. اجازه ندهید اپلیکیشنهایی که نمیدانستید نصب کردهاید به روز شوند.

- اگر مطمئن نیستید که واقعاً برنامه یا دستگاه شما در حال درخواست نصب نرمافزار است، اپاستور یا وبسایتِ آن نرمافزار را بررسی کنید تا ببینید آیا به تازگی نسخهی بهروزرسانی منتشر شده است. معمولاً اطلاعیهای وجود دارد یا میتوانید «سیاههی تغییرات» (changelog) را برای تاریخ آخرین انتشار بررسی کنید.

بیاموزید چرا این را پیشنهاد میدهیم

ممکن است به نظر برسد که هک کردن کامپیوتر شما به یک حرکت محرمانه و مهارتهای قوی کدنویسی نیاز داشته باشد. اما در واقع فریب شما به انجام دادنِ کاری برای آنها، یکی از قدرتمندترین ابزارهای یک هکر است. یک دکمه یا لینکی که از شما میخواهد کاری انجام دهید، ممکن است در انتظار باشد تا بدافزاری را بر روی دستگاه شما نصب کند.

استفاده از آنتیویروس یا ضدبدافزار

آنتیویروسی را انتخاب کنید که بهتر از همه برای شما کار میکند

- بر روی ویندوز ما پیشنهاد میکنیم که ضدبدافزار تعبیهشده، به نامِ «ویندوز دیفندر» را روشن کنید.

- بر روی لینوکس شما میتوانید به صورت دستی دستگاه خود را برای بدافزار از

طریق ClamAV اسکن کنید. اما آگاه باشید که این

تنها یک اسکن کننده است و سیستم شما را نظارت نخواهد کرد تا در برابر آلوده

شدن از آن محافظت شود. شما میتوانید از آن استفاده کنید تا متوجه شوید که

آیا یک فایل یا یک دایرکتوری (پوشه یا فولدر) حاوی بدافزار شناختهشدهای است

- و میتواند از طریق یک فلش مموری یواسبی اجرا شود (برای مواقعی که شما اجازهی نصب نرم افزار بر یک کامپیوتر مشکوک را ندارید). شما ممکن است همچنین در نظر داشته باشید تا از آنتیویروسِ غیر رایگان استفاده کنید (مانند ESET NOD32).

- سایر گزینههای آنتیویروسی که میتوانید در نظر بگیرید و روی پلتفورمهای

مختلف کار میکنند:

- آنتیویروس AVG (برای اندروید، برای آیاواس، برای مکاواس، برای ویندوز)

- آنتی ویروسِ آویرا (اندروید، آیاواس، مکاواس، ویندوز)

- «مالویربایتس» Malwarebytes (اندروید، آیاواس، مکاواس، ویندوز). نسخهیِ کامل مالویربایتس برای دو هفته رایگان است. بعد از دو هفته شما همچنان میتوانید از آن استفاده کنید اما اسکنها به صورت دستی است.

بیاموزید چرا این را پیشنهاد میدهیم

مهمترین کاری که میتوانید برای حفاظت از امنیت دستگاهتان انجام دهید، به روزرسانی سیستمعامل و نرمافزارهایی است که نصب کردهاید. با این حال، اجرای یک اپلیکیشن کارآمدِ آنتیویروس یا ضدبدافزار میتواند کدهای مخربی را متوقف کند که پیش از این وارد دستگاه شما شدهاند.

از آنتیویروس خود به صورت ایمن استفاده کنید

- هر نرمافزار آنتیویروسی را که تصمیم گرفتید از استفاده کنید، مطمئن شوید که میدانید چطور متوجه شوید که آیا کار میکند یا خیر و آیا خود را بهروزرسانی میکند.

- اسکنهای دستی را گاه به گاه انجام دهید.

- توجه داشته باشید که تمام اپلیکیشنهای آنتیویروس و ضدبدافزار، اطلاعاتی را در مورد نحوهی استفاده از دستگاههای محافظت شده جمعآوری میکنند. برخی از این اطلاعات ممکن است با شرکتهایی به اشتراک گذاشته شود که صاحب آنها هستند. مواردی وجود دارد که این اطلاعات به شرکتهای دیگر فروخته شدهاند.

تنها یک ابزار ضدبدافزار برای استفاده انتخاب کنید

- تنها یک اپلیکیشن ضد بدافزار را انتخاب و اجرا کنید؛ اگر بیشتر از یکی از آنها روی دستگاه شما اجرا شود، ممکن است در کار یکدیگر اخلال وارد کنند.

- اگر نیاز دارید تا اپلیکیشنهای ضدبدافزار را عوض کنید، مهم است که پیش از نصب یک ضدبدافزار جدید، اولی را کاملاً حذف بکنید.

بیاموزید چرا این را پیشنهاد میدهیم

استفاده از دو ابزار آنتیویروس یا ضدبدافزار ممکن است امنتر به نظر برسد، اما این ابزار اغلب ممکن است یکدیگر را مشکوک شناسایی کنند و اجازه ندهند که دیگری به درستی کار کند (مانند دو دارو که در کار یکدیگر اخلال ایجاد میکنند). فقط یکی را که برای شما کار میکند انتخاب کنید.

ابزار ضدبدافزار خود را برای بهروزرسانی خودکار تنظیم کنید

- مطمئن شوید که برنامهی ضدبدافزار شما به صورت خودکار بهروزرسانی میشود؛ اگر این امکان را ندارد، به دنبال یک ابزار دیگر باشید.

- نرامافزار ضدبدافزار خود را تنظیم کنید تا به صورت منظم بهروزرسانی شود.

بیاموزید چرا این را پیشنهاد میدهیم

بدافزارهای جدید روزانه هر روز نوشته و پخش میشوند. ابزارهای ضدبدافزار نسخههای بهروزرسانی را بیرون میدهند تا با آنها مبارزه کنند. کامپیوتر شما به سرعت آسیبپذیر میشود و اگر برنامهی ضدبدافزار شما به صورت خودکار بهروزرسانی نشود، دیگر به کامپیوتر شما نمیتواند کمک کند. آگاه باشید که بعضی از ابزاری که در کامپیوترهای جدید از قبل نصب شدهاند، باید در جایی ثبت (رجیستر) شوند (و بابتشان مبلغی پرداخت شود) یا این که دیگر نسخههای جدید بهروزرسانی را دریافت نمیکنند. اگر چنین موردی است، در نظر بگیرید که آنها را حذف نصب (آنیستال) کنید و از لیست نرمافزارهای آنتیویروسی که ما در این بخش پیشنهاد میکنیم، یکی را انتخاب کنید.

به طور مرتب دستگاه خود را برای بدافزار اسکن کنید

- اگر ابزار ضدبدافزار شما حالت «همیشه روشن» دارد، آن را فعال کنید. ابزارهای مختلف نام های مختلفی برای این حالت دارند، مانند Realtime Protection یا Resident Protection.

- اسکن کنید اگر به تازگی:

- به یک شبکهی غیر قابل اعتماد یا ناامن وصل شدهاید،

- از یک فلش مموری یواسبی با دیگران به صورت مشترک استفاده کردهاید،

- یک پیوست عجیب را از طریق ایمیل بازکردهاید،

- روی یک لینک مشکوک کلیک کردهاید،

- دیدهاید که کسی در خانه، محل کار یا گروه شما با دستگاهش به مشکلات عجیبی برخورده است.

- هر چند وقت یک بار تمام فایلهای موجود در کامپیوتر خود را اسکن کنید. شما نمیخواهید این کار را مداوم انجام دهید (و ممکن است بخواهید که در طول شب انجام شود)، اما اسکنهای اینچنینی میتوانند به شناسایی مشکلات مربوط به ویژگیِ «همیشه روشنِ» ابزارِ ضدبدافزار یا مکانیسمِ بهروزرسانیِ آن کمک کنند.

با کابلهای یواسبی و دستگاهها از بهداشت مناسب استفاده کنید

در دستگاههای همراه (موبایل) جدید - هم اندروید هم آیاواس - انتقال دادهها از طریق یواسبی به صورت پیشفرض غیرفعال است، اما بهترین کار این است که با پیروی از توصیهی این بخش، از وصل کردن دستگاه خود به یک یواسبی پورت غیر قابل اطمینان پرهیز کنید وقتی که نیاز به شارژ کردن دستگاه خود دارید.

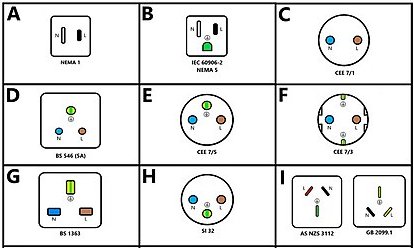

اگر دستگاه شما از یک کابل یواسبی برای شارژ شدن استفاده میکند، هرگز آن را به یک جای شارژ یواسبیِ عمومی وصل نکنید مگر آن که مطمئن باشید که کابلی که از آن استفاده میکنید کابل شارژی است که تنها جریان برق را انتقال میدهد. حتماً از یک مبدل (آداپتور) استفاده کنید که به شما اجازه میدهد مستقیم به پریزِ برق وصل شوید.

انجام دهید: کابلهای برق را به یک مبدل (آداپتور) که به پریز برق وصل میشود، اینگونه متصل کنید:

عکس از الکترو-وورلد-استاندارد، CC BY-SA 4.0، از طریق ویکیانبارکابل برق خود را به این شکل به یک پریز یواسبی «وصل نکنید» مگر آن که مبدلی باشد که برای خود شماست یا شما مطمئن هستید که از کابل شارژی استفاده میکنید که تنها برق را انتقال میدهد:

عکس از امین، CC BY-SA 4.0، از طریق ویکیانبار

اگر نیاز به استفاده از یک درگاهِ شارژ یواسبی غیرقابل اعتماد دارید، میتوانید یک «مسدودکنندهی داده یواسابی» را برای جلوگیری از آلوده شدن دستگاهتان توسط آن درگاهِ عمومی تهیه کنید. مطمئن شوید که از مسدود کننده داده یواسبی مورد اعتماد خود استفاده کنید، زیرا یک مسدود کنندهی جعلی ممکن است دستگاه شما را زمانی که فکر می کنید از آن محافظت می کنید آلوده کند.

- دربارهی مسدودکنندههای داده یواسبی با خواندن «مسدودکنندهی داده یواسبی: چرا به آن احتیاج دارید؟» بیشتر یاد بگیرید.

- دربارهی «مسدودکنندههای دادهی یواسبی» قلابی در «چگونگی شناسایی یک مسدودکنندهی دادهی قلابی که قابلیت هک کردن کامپیوتر شما در ظرف چند ثانیه را دارد»، بیشتر بخوانید.

هیچ وقت از یک فلش، کارت، دیسک یا کابلی که یک گوشهای افتاده است استفاده نکنید؛ بارها اتفاق افتاده که افراد از طریق قرار دادن یک فلش یواسبی آلوده در یک مکان عمومی، کدهای آلودهای را وارد دستگاه دیگران کردهاند.

اگر نگران محتوای درایوِ همکاری هستید که نیاز دارید آن را به دستگاه خود وصل کنید، پیشنهاد میشود از CIRCLean stick استفاده کنید که اول از همه وجود بدافزار را بررسی میکند.

بیاموزید چرا این را پیشنهاد میدهیم

بدافزارها میتوانند از یک دستگاه به دستگاه دیگر پخش شوند وقتی که دستگاههای کوچکتری را به آنها وصل میکنید - مشخصاً کارتهای اسدی، درایوهای یواسبی، کابلهای یواسبی، «فلش» مموریها و دیگر فضاهای ذخیرهی بیرونی (اکسترنال). وجودِ بدافزارها همچنین در ایستگاههای شارژ عمومی دیده شدهاست.

از بهداشت مناسب برای اطلاعات حساس استفاده کنید

- تنها از طریق روشهای رمزگذاری شده برای ذخیره یا فرستادن اطلاعات حساس استفاده کنید.

- به دقت بسیار زیاد بسنجید تا مطمئن شوید که دقیقاً میدانید به چه کسی این اطلاعات را میدهید.

- آگاه باشید که فریبکاران بسیاری با شما از طریقهای الکترونیکی یا تلفن به شکل غیر منتظرهای تماس میگیرند و وانمود میکنند که یک مقام دولتی هستند و این اطلاعات را نیاز دارند.

- به خصوص حواستان به پنجرههای بالاپر (پاپآپ) یا لینکهای عجیبی باشد که از شما اطلاعات میخواهند.

- اطلاعات حساس شامل اینها میشوند:

- تاریخ تولد یا دیگر اطلاعات شناسایی کنندهی شخصی شما

- رمزهای عبور

- اطلاعات مالی، شامل شمارههای حساب بانکی یا کارت اعتباری

- مشخصات شناسایی، شامل شمارههای شناساییکنندهی دولتی، شمارهی پاسپورت و شمارههای کارتهایی که از طریق آن وارد محل کار خود میشوید

- کدهای گواهینامهها (لایسنس)

- اثر انگشتها یا اسکنهای چشم

بیاموزید چرا این را پیشنهاد میدهیم

از برخی از اطلاعات در مورد شما می تواند به شکل خطرناکی سوءاستفاده شود اگر به دست آدمهای اشتباهی بیفتد. بسیاری از این آگاهی ندارند که فرستادن چنین اطلاعاتی از طریق ایمیل غیر رمزگذاری شده، گزینهی امنی نیست چرا که ایمیلها به صورت مداوم بر روی کامپیوترها و سرورهای مختلفی ذخیره میشوند و از بین بردن نسخههای آن سخت است.

دیگر «دستگاههای هوشمند» را ایمن کنید

- بسنجید که آیا خطر همراه داشتن دستگاههای اضافیای که به اینترنت اطراف متصل است، به کاری که برای شما انجام میدهند میارزد.

- در نظر بگیرید که تلویزیون خود را به طور کامل از اینترنت قطع کرده یا زمانی که از تلویزیون استفاده نمیکنید، آن را از برق بکشید.

- اسپیکرهای هوشمند مانند «الکسا» یا «سیری» را خاموش کنید. از دستورعملِ بخشِ «غیرفعال کردنِ کنترلهای صوتی» در راهنمای امنیت پایه برای دستگاهتان پیروی کنید: اندروید، آیاواس، مکاواس یا ویندوز.

- تشخیص خودکار محتوا (ACR) را در تلویزیونهای هوشمند خاموش کنید. تشخیص

خودکار محتوا یک فناوری در تلویزیونهای هوشمند است که سعی میکند

برنامههایی را که از طریق کابل، هوا، سرویسهای پخش یا حتی از طریق ابزار

رسانهای فیزیکی مانند فلش مموریهای یواسبی تماشا میکنید، شناسایی کند.

- اپل تیوی - «شناساییِ خودکارِ محتوا» (ACR) را با غیرفعال کردن «سیری» خاموش کنید.

- سایر تلویزیونها، شامل اندروید، آمازون فایر، الجی، روکو، سامسونگ و سونی - ابتدا تلویزیون هوشمند خود را ایمن کنید، سپس ACR را خاموش کنید.

بیاموزید چرا این را پیشنهاد میدهیم

بعضی از بدافزارها طوری طراحی شدهاند که دستگاههای دیگری را آلوده کنند که قربانیهایشان به آن متصل هستند. بسیاری از دستگاههایی که به اینترنت متصل میشوند به اندازهی کامپیوترها و تلفنهای ما به خوبی ایمن نیستند. این ممکن است شامل «تلویزیونهای هوشمند»، دستگاههایی که با تلفن خود از طریق یک اپلیکیشن آن را کنترل میکنید، «لوازم خانگی هوشمند» مانند چراغها یا سیستم گرمایشی یا حتی اسباب بازی کودکان باشد. حملهکنندگان ممکن است از این دستگاهها استفاده کنند تا به دستگاههای مهمتری که در اطراف شما هستند دسترسی پیدا کنند یا به سایر دستگاهها به عنوان بخشی از «باتنت» زامبی حمله کنند. تلویزیونهای هوشمند مشخصاً ممکن است به صداهای اطرافشان گوش کنند و چیزهایی که دیگران میگویند را ضبط کنند. برای این کار از تکنولوژیای به نام «شناسایی خودکار محتوا» (ACR) استفاده میشود. آنها چیزهایی را که میشنوند با تبلیغکنندگان و دیگر اشخاص ثالث به اشتراک میگذارند. شما میتوانید ACR را با استفاده از دستورعملها در این بخش خاموش کنید.

دستگاه خود را گاه به گاه ریبوت کنید و در طول شب آن را خاموش نگه دارید

بیاموزید چرا این را پیشنهاد میدهیم

جاسوسافزارها اغلب پایدار نیستند. با ریبوت کردن منظم دستگاه خود، میتوانید از شر برخی از آلودگیهای جاسوسافزارها خلاص شوید.

همچنین شایان ذکر است که بدافزارها معمولاً از زمانهایی که شما از دستگاه خود استفاده نمیکنید بهره میبرند تا تجسس کرده یا دادهها را منتقل کنند، چرا که در آن زمان کمتر احتمال دارد که متوجه چیز اشتباهی شوید. خاموش کردن دستگاهها و اتصالات در طول شب به محافظت در برابر این خطر کمک میکند.

اگر مشکوک هستید که دستگاهتان آلوده شده است...

دستگاه خود را از شبکه قطع کنید

- وایفای، اینترنت همراه (موبایل دیتا)، بلوتوث و راههای بیسیمِ دیگر ارتباط با سایر دستگاهها را قطع کنید.

- هر سیمی را (مانند کابلهای اترنت) که دستگاه شما برای ارتباط با سایر دستگاهها استفاده میکند، قطع کنید.

بیاموزید چرا این را پیشنهاد میدهیم

با قطع کردن دستگاه خود از تمامی شبکهها، شما از بدافزارها جلوگیری خواهید که به جایی اطلاعات بفرستند، دستورات دریافت کنند یا دیگر دستگاهها را آلوده کنند.

از وصل کردن رسانههای ذخیرهسازی (هاردها) به دستگاه آلوده پرهیز کنید

- هارد درایوهای اکسترنال، فلش مموریهای یواسبی، کارتهای مموری یا دیگر دستگاههای جداشونده را وصل نکنید مگر آن که آماده هستید آنها را دور بریزید یا میدانید چگونه به صورت امن تمیزشان کنید.

- همچنین از استفاده از هرچیزی که قبلاً به آن دستگاه آلوده متصل بوده، پرهیز کنید.

بیاموزید چرا این را پیشنهاد میدهیم

دستگاههای آلوده میتوانند باعث گسترش آلودگی به دیگر دستگاهها شوند، بنابراین بهتر است آن را از دیگران جدا کنید.

نرمافزار ضد بدافزار خود را اجرا کنید

بیاموزید چرا این را پیشنهاد میدهیم

بعضی وقتها میتوانید یک آلودگی بدافزار را از طریق اجرای نرمافزار ضدبدافزار خود از بین ببرید. با این حال، آگاه باشید که بعضی از بدافزارها طوری طراحی شدهاند که بتوانند پس از بازنصب سیستمعامل همچنان دوام بیاورند و با یک ابزار آنتیویروس معمولی از بین نروند. اکثر آلودگیها جایی در این بین قرار میگیرند: آنها در برابر یک نرمافزار ضدبدافزار معمولی مقاومت میکنند اما میتوان ریشهی آنها را با اقدامات اضافی از بین برد.

از یک درایو نجات استفاده کنید

- اگر دستگاهی که آلوده شده، یک کامپیوتر است، آن را با یک درایو نجاتِ ضدبدافزار (مانند ویندوز دیفندر آفلاین یا AVG Rescue Disk) دوباره به اجرا در آورید (ریستارت کنید).

- وقتی کارتان به پایان رسید، فلش مموری یواسبی را که از آن برای ایجاد یک درایو نجات استفاده کردهاید، دور بیاندازید.

بیاموزید چرا این را پیشنهاد میدهیم

اگر آلودگی بدافزار مدام باز میگردد یا در برابر تلاش شما برای تمیز کردن دستگاهتان مقاومت میکند، بالاآوردن دستگاه خود از طریق یک درایو نجات میتواند کمک به از بین بردن فایلهای آلودهای بکند که در عمق سیستم عامل شما هستند.

پشتیبانگیری (بکآپ) از فایلها

- از مهمترین داکیومنتهای خود نسخهی پشتیبانی تهیه کنید و آن را بر روی یک

درایو تمیز و استفاده نشده، ذخیره کنید، ترجیحاً درایوی باشد که بتوانید به

دستگاه خود وصل کنید.

- توجه داشته باشید که دستگاه شما ممکن است توسط فایلی که شما آن را معتبر میدانید آلوده شده باشد، بهویژه با فرمتهای داکیومنت مانند پیدیافها، داکیومنتهای Word یا عکسها. قبل از اینکه دوباره فایلهای داکیومنت خود را در کامپیوتر پاکیزه شدهی خود کپی کنید آنها را با یک ابزار ضد بدافزار بهروز شده اسکن کنید.

- از هیچ اپلیکیشن یا نرمافزاری پشتیبانی نگیرید.

بیاموزید چرا این را پیشنهاد میدهیم

شما نیاز خواهید داشت تا جایی دستگاه خود را پاک کنید که تمامی بقایای بدافزاری که آن را آلوده کرده، از بین برود. بنابراین اول مطمئن شوید که نسخههایی از مهمترین فایلهای خود را بر روی درایوهای جدید و تمیز ذخیره کردهاید که از بین نروند، سپس اطمینان حاصل کنید که آلودگی مشخصاً از طریق یکی از این فایلها ایجاد نشده است.

مرورگر خود را با پاک کردن پوشهی پروفایل تمیز کنید

اگر مرورگر شما رفتار عجیبی دارد یا گمان میکنید که ممکن است با آگهیافزار یا یک ویروس آلوده شده باشد، پس از اجرای اسکن با نرمافزار ضد بدافزار خود، سعی کنید با حذف پوشهی پروفایل مرورگر خود نیز آن آلودگی را پاک کنید.

توجه داشته باشید که با حذف این پوشه، اطلاعاتی که در آن نگهداری میشوند مانند همهی رمزهای عبور ذخیره شده در مرورگر، بوکمارکها، افزونههای مرورگر و کوکیها حذف میشود. قبل از اینکه پوشه را حذف کنید، با پیروی از دستورعملهای زیر از این اطلاعات نسخهی پشتیبان تهیه کنید.

- پوشهی پروفایل خود را پیدا کنید:

- میتوانید کل پوشهی پروفایل را پشتیبانگیری کنید یا به مرحلهی سوم بروید و تنها بوکمارکها و رمزهای عبور خود را پشتیبانگیری کنید. برای پشتیبانگیری از کل پروفایل، پوشه را در جای دیگری از کامپیوتر خود کپی کنید یا در محل خود باقی بگذارید اما نام آن را با اضافه کردن پسوند «-backup» تغییر دهید.

- از بوکمارکهای خود پشتیبانگیری کنید:

- پشتیبانگیری از بوکمارکها در فایرفاکس.

- برای دانستن چگونگی پشتیبانگیری از بوکمارکها در کروم/کرومیوم، «جابهجا کردن یا فرستادن بوکمارکها به مرورگر دیگر» را در وارد کردن بوکمارکها و تنظیمات کروم ببینید.

- از رمزهای عبوری که در مرورگر خود ذخیره کردهاید، نسخهی پشتیبان تهیه

کنید:

- اگر مرورگر شما آلوده شده است، توجه داشته باشید که رمزهای عبوری که در داخل مرورگر ذخیره کردهاید ممکن است دیگر ایمن نباشند. پس از پاک کردن آلودگی، خوب است که این رمزهای عبور را تغییر داده و آنها را در یک «مدیر رمز عبور» ذخیره کنید.

- از رمزهای عبور ذخیره شده در فایرفاکس پشتیبانگیری کنید.

- از رمزهای عبور ذخیره شده در کروم/کرومیوم پشتیبانگیری کنید.

پس از پشتیبانگیری از اطلاعات مهم پروفایل خود، پوشهی پروفایل خود را حذف کنید و نسخهی پشتیبان از اطلاعات خود را با پیروی از این مراحل، وارد کنید:

- مرورگر خود را ببندید و پوشهی پروفایل را حذف کنید.

- مرورگر خود را باز کنید. باید به نظر برسد که به تازگی نصب شده است.

- اگر رفتارهای عجیب و غریب آن از بین رفتهاند، می توانید بوکمارکها و

رمزهای عبور خود را وارد کنید. توجه داشته باشید که اگر کل پوشه پروفایل را

بازیابی کنید، احتمالاً مشکلاتی که با مرورگر خود داشتید نیز دوباره باز

میگردد.

- فایرفاکس: بوکمارکها و رمزهای عبور خود را وارد کنید.

- کروم/کرومیوم: بوکمارکها و رمزهای عبور خود را وارد کنید.

بیاموزید چرا این را پیشنهاد میدهیم

برخی از بدافزارها میتوانند خود را درون مرورگر ذخیره کنند. بعضی وقتها تنها راهی که میشود از شر آلودگی مرورگر خلاص شد، حذف پوشهی بومی پروفایل از مرورگر است.

بازگشت به تنظیمات کارخانه یا نصب دوبارهی سیستم عامل را انجام دهید

- ابتدا از مهمترین فایلهای خود پشتیبانگیری کنید.

- برای بازگرداندن دستگاههای همراه خود به تنظیمات کارخانه (ریست فکتوری) از

دستورعملهای زیر پیروی کنید:

- اندروید - دستگاههای اندروید با یک دیگر فرق دارند، اما سعی کنید از دستورعملهای درج شده در متن رسمی چگونگی بازنصب یک دستگاه اندروید به تنظیمات کارخانه پیروی کنید.

- آیاواس - از دستورعمل رسمی دربارهی چگونگی بازیابی یک آیفون، آیپد یا آیپاد به تنظیمات کارخانه پیروی کنید.

- برای کامپیوترها، از دستورعملها دربارهی چگونگی بازنصب سیستم عامل پیروی

کنید:

- لینوکس - از راهنمای چگونگی بازنصب اوبونتو بدون از دست دادن محتوای پوشهی خانه (home folder) پیروی کنید. برای سایر محصولات لینوکس، ممکن است بخواهید پیش از بازنصب سیستم عامل از پوشهی خانه پشتیبانگیری کنید.

- مکاواس - از دستورعملهای راهنمای رسمی دربارهی چگونگی بازنصب مکاواس پیروی کنید.

- ویندوز - از راهنمای رسمی دربارهی چگونگی بازنصب ویندوز پیروی کنید.

بیاموزید چرا این را پیشنهاد میدهیم

بسیاری از دستگاهها این امکان را میدهند تا سیستمعاملها به طور کامل بازنشانی (ریست) شوند. انجام این کار میتواند برخی از بدافزارها را از بین ببرد، اما قبل از انجام آن مطمئن شوید که فایلهای مهم خود را جای دیگری ذخیره کردهاید. آگاه باشید که بعد از انجام آن، شما ممکن است نیاز به تنظیم دوبارهی برخی از تنظیمات خود و بازنصب برخی از اپلیکیشنها داشته باشید.

یک دستگاه جدید بخرید

اگر آلودگی بدافزار یک دستگاه قدیمی را تحت تأثیر قرار داد، خرید یک دستگاه جدید را در نظر بگیرید.

بیاموزید چرا این را پیشنهاد میدهیم

متأسفانه بعضی وقتها خارج کردن بدافزارها از دستگاههای قدیمی غیر ممکن است. بعد از این که مراحل پیشنهاد شده در این بخش را طی کردید، چه نشانههایی از وجود آلودگی در دستگاه قدیمی شما ادامه پیدا کند چه نکند، ایمنترین راه حل برای محافظت از خود در برابر بدافزار، ممکن است این باشد که یک دستگاه جدید بگیرید که از آخرین نسخههای بهروزرسانی سیستم عامل و سایر نرمافزارها پشتیبانی میکند.

پیشرفته: از یک محصول «لینوکس زنده» (live Linux distribution) برای پشتیبانگیری از فایلهای خود استفاده کنید

- مطمئن شوید که دستگاه آلودهی شما از طریق وایفای، اترنت یا اتصالات دیگر به شبکه وصل نیست.

- یک فلش مموری یواسبیِ جدید و پاکیزه تهیه کنید.

- بر روی یک دستگاه آلوده نشدهی دیگر، از طریق فلش مموری یواسبی، یک «یواسبی زنده» «اوبونتو» Ubuntu یا «تیلز» Tails ایجاد کنید.

- دستگاه آلوده را خاموش کنید.

- «یواسبی زنده» را به دستگاه آلوده وصل کنید.

- دستگاه آلوده را ریستارت کنید؛ باید از طریق یواسبی زنده بالا بیاید.

- مهمترین فایلهای خود را از دستگاه آلوده به یک درایو تمیز جدید، غیر از

«یواسبی زنده» منتقل کنید.

- توجه داشته باشید که دستگاه شما ممکن است توسط فایلی که شما آن را معتبر میدانید آلوده شده باشد، بهویژه با فرمتهای داکیومنت مانند پیدیافها، داکیومنتهای Word یا عکسها. قبل از اینکه دوباره فایلهای داکیومنت خود را در کامپیوتر پاکیزه شدهی خود کپی کنید آنها را با یک ابزار ضد بدافزار بهروز شده اسکن کنید.

- دستگاه آلوده را خاموش کنید.

- درایو «یواسبی زنده» را دور بیندازید؛ هرگز آن را به هیچ دستگاه دیگری متصل نکنید چرا که ممکن است آلودگی را پخش کند.

بیاموزید چرا این را پیشنهاد میدهیم

بالا آوردن کامپیوتر آلوده از طریق درایو یواسبی زنده (با ابونتو یا تیلز نصب شده) کمک خواهد کرد از پخش شدن آلودگی به دیسک پشتیبان و فراتر از آن، جلوگیری شود.

توجه داشته باشید که بدافزار ممکن است از طریق فایلهایی مانند پیدیاف، داکیومنتهای Word یا عکسها منتشر شود، بنابراین مطمئن شوید که فقط از فایلهای بسیار مهم نسخهی پشتیبان تهیه کنید و در صورت امکان قبل از وارد کردن آنها به یک دستگاه تمیز، آنها را با یک ابزار آنتی ویروس اسکن کنید.

استراتژیهای پیشرفته

روتر خود را ایمن کنید

- شما به اطلاعات ثبت ورود مدیر سامانه (administrator) برای روتر خود نیاز

دارید. اگر دیگر کتابچهی راهنما یا قرارداد حاوی این اطلاعات را ندارید، به

دنبالِ اینها باشید:

- یک برچسب بر روی کیسِ روتر ممکن است این اطلاعات را داشته باشد،

- رمز عبور پیشفرض که شما ممکن است در وبسایت «رمزهای عبور روتر» (به دنبال تولیدکنندهی روتر خود باشید) آن را پیدا کنید.

- همچنین در نظر بگیرید که در حالت ایدهآل، رمز عبور پیشفرض ممکن است برای

افزایش امنیت تغییر کرده باشد. از خود بپرسید چه کسی ممکن است آن را تغییر

داده باشد و این شخص در کجا می تواند رمز عبور جدید را ذخیره کند.

- اگر نمی توانید به روتر دسترسی پیدا کنید، سعی کنید آن را به تنظیمات کارخانه بازنشانی کنید. برای یادگیری چگونگی انجام این کار، مدل روتر خود و «بازنشانی به تنظیمات کارخانه» (factory reset) را جستجو کنید یا از دستور عملهای How-to Geek دربارهی چگونگی بازگرداندن یک روتر به تنظیمات کارخانه پیروی کنید.

- مرورگر خود را باز کنید و مطمئن شوید که کامپیوتر شما به شبکهی وایفای خودتان متصل است.

- اگر آدرس صفحهی ورود به کنترل پنل روتر خود را نمیدانید، سعی کنید دستورعملهای موجود در وبسایت Port Checker را دنبال کنید.

- قبل از اینکه هر چیزی را تغییر دهید، پس از ورود به کنترل پنل روتر از آنچه میبینید یک اسکرینشات بگیرید تا در صورت بروز مشکل بتوانید همیشه تنظیمات را به قبل برگردانید.

- رمزِ عبور برای ثبت ورودِ «مدیرِ سامانه» (administrator) را تغییر دهید. دسترسی به کنترل پنل روتر اجازه میدهد تنظیمات روتر تغییر پیدا کند، بنابراین یک رمزعبور قوی و منحصر به فرد از طریق مدیر رمز عبور همانطور که راهنمای مربوط به مدیر رمزهای عبور توضیح دادیم، ایجاد کنید.

- نام شبکهی خود را تغییر دهید:

- از نام پیشفرض استفاده نکنید (که میتواند به حملهکنندگان، اطلاعاتی دربارهی آسیبپذیریهای احتمالی بدهد که روتر شما را تحت تأثیر قرار میدهد).

- از نامی استفاده نکنید که از طریق آن بشود شما، سازمانتان، یا خانوادهتان را شناسایی کرد.

- شما ممکن است این گزینه را داشته باشید که شبکهی وایفای خود را غیرقابل رؤیت کنید، بنابراین دستگاههایی که میخواهند به آن وصل شوند، باید نام آن را بدانند. مطمئن شوید که دستگاههایتان میتوانند از این طریق متصل شوند.

- به دنبال اطلاعاتی در صفحهی کنترل پنل (control panel) دربارهی بهروزرسانیهای نرمافزار (معروف به firmware یا ثابتافزار) روتر خود باشید. اگر ممکن بود به صورت آنلاین به دنبال نسخهی آخر نرمافزار باشید و آن را بهروزرسانی کنید.

- زیر «پروتکل امنیتی» (security protocol)، WPA3 یا WPA2-AES و یا WPA2 را انتخاب کنید (ترجیح به ترتیبیست که آورده شد). اگر روتر شما حداقل WPA2 را دردسترس قرار نمیدهد، ممکن است بهترین کار این باشد که یک روتر جدید بخرید چرا که سایر پروتکلها روتر شما را در برابر حملات، آسیبپذیر رها میکند.

- مطمئن شوید که روتر یا نقطه دسترسی وایفایِ شما (WiFi access point) یک دیوارآتشِ (firewall) فعال دارد. بیشتر آنها دارند، اما ارزش چک کردن دارد.

بیاموزید چرا این را پیشنهاد میدهیم

روتر شما دروازهای است میانِ شبکهی محلی شما که شامل وایفای و دستگاههای شما و باقی اینترنت میشود. دیوارآتش (فایروال) به آن یک لایهی دیگر محافظتی اضافه میکند. هر کسی به تنظیمات روترش دسترسی نمیتواند پیدا کند؛ بسیاری از ما، روترهایمان را از ارائهدهندگان اینترنت دریافت میکنیم و بعضی وقتها آنها تغییر تنظیمات را برای ما غیر ممکن میکنند. با این حال، شما همیشه میتوانید سعی کنید ببینید که آیا میتوانید به روتر خود دسترسی پیدا کنید، تنظیمات آن را تغییر دهید و مطمئن شوید که اتصال شما ایمنی بیشتری دارد. مضاف بر آن شما میتوانید تصمیم بگیرید که روتر خود را بخرید، ایمناش کنید، به روتر ارائهدهندهی اینترنت متصلش کنید و از وایفای روتر خودتان به جای آن استفاده کنید.

اگر نرمافزار روتر شما قدیمی است و نمیتوانید آن را بهروزرسانی کنید، یا اگر دوست دارید کنترل بهتری روی روتر خود داشته باشید، ممکن است بخواهید سیستم عامل روتر را با یک گزینهی آزاد و متنباز مثل OpenWrt، DD-WRT یا FreshTomato تغییر بدهید. توجه داشته باشید که تعویض سیستم عامل روتر یک کار پیشرفته است و یک اشتباه ممکن است روتر شما را غیر قابل استفاده کند.

از Qubes OS (سیستمعاملِ کیوبز) استفاده کنید

«سیستم عامل کیوبز» جایگزینی است برای ویندوز، مکاواس و لینوکس که به شما از طریق تقسیم دستگاهتان به بخشهای ایمن مختلف که به یکدیگر نمیتوانند دسترسی داشته باشند، محافظت قویای در برابر بدافزار میدهد. کیوبز از لینوکس در کنار دیگر ابزار استفاده میکند. در ظاهر تا جای زیادی شباهت به یک سیستم عامل لینوکس دارد.

از نرمافزارهای بدون مجوز خودداری کنید و جایگزینهای آزاد و متنباز را در نظر بگیرید

نرمافزارهای مالکیتی مانند مکاواس یا ویندوز اغلب میخواهند ثابت کنید که آنها را به صورت قانونی خریداری کردهاید پیش از آن که بتوانید نسخههای بهروزرسانی را نصب کنید. برای مثال اگر از یک نسخهی کپیِ بدونِ مجوزِ (همچنین معروف به «پایرت» شده) مایکروسافت ویندوز استفاده میکنید، ممکن است نتوانید آن نسخه را بهروزرسانی کنید که میتواند شما و اطلاعاتتان را در معرض خطر بزرگی قرار دهد. برخی از نرمافزارهای بدون مجوز حتی با بدافزارهایی که پیشتر بر روی آن نصب شده میآیند. با نداشتن یک مجوز معتبر، شما خود و دیگران را در معرض خطر قرار میدهید.

تکیه بر نرمافزارهای غیرمجاز میتواند خطرهای غیر فناوری نیز داشته باشد. مقامات در برخی از کشورها از نرمافزارهای غیرمجاز به عنوان بهانه استفاده میکنند تا دستگاهها را ضبط کرده یا دفترهای کاری را ببندند که متعلق به سازمانهایی است که با آنها اختلافات سیاسی دارند.

شما نیاز به خرید نرمافزارهای گرانقیمت برای محافظت از خودتان در برابر اینچنین تهدیدها نیستید. نرمافزار آزاد و متنباز (FOSS) میتواند در اختیار گرفته شود و بدون پرداخت مبلغی بهروزرسانی شود. این نرمافزارها ابزاری هستند که امنتر از نرمافزارهای مالکیتی به حساب میآیند، چرا که کد منبعِ آنها به صورت عمومی در دسترس است و توسط کارشناسان مستقل، بررسی میشوند که اگر مشکلاتی بود آن را شناسایی کنند و برایشان راهحل ارائه بدهند. این رویکردِ شفاف نسبت به توسعه، پنهان کردنِ یک درِ پشتی را برای دسترسی به بخشهای مهمِ دستگاه شما بدون آن که شما بدانید، سختتر میکند.

رایگانافزار نرمافزاریست که بدون پرداخت مبلغی توزیع میشود اما لزوماً کدِ منبعِ آن برای عموم نمایان نیست. با وجود آن که کارشناسان مستقل نمیتوانند ببینند که آیا این کدها درهای پشتیای تبیین کردهاند، اما اینها همچنان از نرمافزارهای مالکیتی که بدون مجوز هستند یا «منقضی» شدهاند، ممکن است امنتر باشند.

سعی کنید جایگزینهای «نرمافزار آزاد و متنباز» را به جای نرمافزار مالکیتی، امتحان کنید. اگر چیزی پیدا نکردید که برای شما کار کند، سپس رایگانافزارها را جایگزین هر گونه نرمافزار غیر مجازی کنید که ممکن است از آن استفاده کنید.

اپلیکیشنهای «نرمافزار آزاد و متنباز» ممکن است شبیه و سازگار با نرمافزارهای مالکیتیای باشند که جایگزینشان میشوند. حتی اگر همکار شما به استفاده از نرمافزار مالکیتی ادامه میدهد، شما ممکن است همچنان بتوانید فایلها را با یکدیگر تبادل کرده و اطلاعات را با آنها به اشتراک بگذارید. برای شروع، جایگزین کردنِ «مایکروسافت آفیس» را با LibreOffice در نظر بگیرید.

جایگزینهای «نرمافزار آزاد و متنباز» برای سیستمعاملهای «ویندوز» و «مکاواس» نیز وجود دارد. «اوبونتو لینوکس» یکی از محبوبترین و راحتترینها برای استفاده است. آن را امتحان کنید، نسخهی یواسبی زندهی «اوبونتو» را دانلود کنید، بر روی یک فلشمموری یواسبی نصب کنید، به کامپیوترتان وصل کنید و آن را ریستارت کنید. وقتی کامپیوترتان بالا بیاید، کامپیوتر شما لینوکس را به اجرا در میآورد و شما میتوانید تصمیم بگیرید که در مورد آن چه فکر میکنید. یک «یواسبی زنده» هیچ تغییر دائمیای در سیستمعامل شما یا دیگر نرمافزارها به وجود نمیآورد. وقتی کارتان تمام شد، کافی است کامپیوتر خود را فقط خاموش کنید و یواسبی زندهی اوبونتو را بیرون بکشید تا به همانطور که سیستمعامل شما و اپلیکیشنها بود، بازگردید.

لینوکس همچنین گزینه خوبی برای کامپیوترهایی است که برای اجرای نسخههای بهروز مایکروسافت ویندوز یا مکاواس بسیار قدیمی هستند. در این موارد شما ممکن است محصولات سبکتر لینوکس را برای کامپیوترهای قدیمیتر خود در نظر بگیرید، برای مثال Lubuntu یا Xubuntu.